Obiettivo: La tua Voce! Scattered Spider mira ai VMware ESXi clonando le voci degli impiegati

Il gruppo Scattered Spider ha intensificato i suoi attacchi agli ambienti IT aziendali, prendendo di mira gli hypervisor VMware ESXi di aziende statunitensi nei settori della vendita al dettaglio, dei trasporti e delle assicurazioni. Questi attacchi non sfruttano le vulnerabilità software tradizionali, ma dimostrano invece una padronanza di tecniche di ingegneria sociale che consentono loro di bypassare anche i sistemi più sicuri.

Secondo il Google Threat Intelligence Group, la fase iniziale dell’attacco si basa sull’impersonare un dipendente aziendale in una conversazione con il servizio di supporto IT. L’aggressore riesce a modificare la password dell’utente in Active Directory, ottenendo così l’accesso iniziale alla rete interna. Successivamente, inizia la ricerca di preziosa documentazione tecnica e di account chiave, principalmente amministratori di dominio e dell’ambiente VMware vSphere, nonché membri di gruppi con diritti estesi.

Parallelamente, viene eseguita la scansione per rilevare la presenza di soluzioni di classe PAM (Privileged Access Management) che possono contenere dati sensibili e contribuire all’ulteriore avanzamento dell’infrastruttura. Dopo aver ottenuto i nomi degli utenti privilegiati, gli aggressori effettuano ripetute chiamate, fingendosi amministratori, e avviano nuovamente la reimpostazione della password, ma questa volta per impossessarsi dell’accesso privilegiato.

Il passo successivo consiste nell’ottenere il controllo del server di gestione dell’ambiente virtuale (vCSA) VMware vCenter, che gestisce l’intera architettura ESXi e le macchine virtuali sugli host fisici. Ottenuto questo livello di accesso, gli aggressori abilitano SSH sugli host ESXi, reimpostano le password di root e procedono a condurre un cosiddetto attacco di sostituzione del disco virtuale.

La tecnica prevede la chiusura di un controller di dominio, lo scollegamento del suo disco virtuale e il suo collegamento a un’altra macchina virtuale controllata. Lì, gli hacker copiano il file NTDS.dit, ovvero il database di Active Directory con hash delle password, quindi restituiscono il disco e accendono la macchina originale. Questo approccio consente di estrarre dati critici senza destare sospetti a livello di evento del sistema operativo.

Con il pieno controllo sulla virtualizzazione, gli aggressori ottengono anche l’accesso ai sistemi di backup. Cancellano le pianificazioni, eliminano gli snapshot e distruggono gli archivi di backup. La fase finale dell’attacco consiste nell’implementazione di crittografi tramite connessioni SSH su tutte le macchine virtuali presenti negli archivi. Il risultato è la crittografia di massa dei dati e la completa perdita di controllo da parte dell’organizzazione.

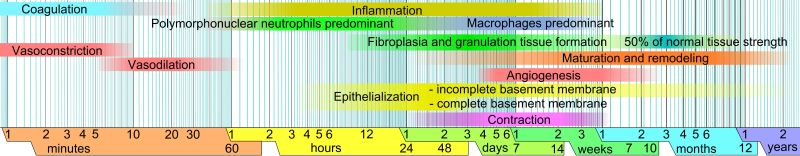

Google descrive l’architettura dell’attacco in cinque fasi: dall’ingegneria sociale alla presa di controllo dell’intera infrastruttura ESXi. In pratica, l’intera catena, dalla prima chiamata al supporto fino all’implementazione del ransomware, può richiedere solo poche ore. In particolare, questi attacchi non sfruttanoexploit di vulnerabilità, ma la loro efficacia è così elevata che gli hacker riescono a bypassare la maggior parte delle protezioni integrate.

Un approccio simile era già stato utilizzato da Scattered Spider durante l’incidente di alto profilo che ha coinvolto MGM Resorts nel 2023. Oggi, sempre più gruppi stanno adottando queste tattiche. Uno dei motivi è la scarsa conoscenza delle infrastrutture VMware da parte di molte organizzazioni e, di conseguenza, un livello di protezione insufficiente.

Per mitigare il rischio, Google ha pubblicato una guida tecnica incentrata su tre aree principali:

- Il primo metodo consiste nel rafforzare vSphere abilitando l’opzione execInstalledOnly, crittografando le VM, disabilitando SSH, rimuovendo le VM orfane e applicando l’autenticazione a più fattori.

- In secondo luogo, isolare le risorse critiche: controller di dominio, sistemi PAM e storage di backup. Non dovrebbero trovarsi sugli stessi host dell’infrastruttura che proteggono.

- Terzo, monitoraggio: impostazione della registrazione centralizzata, impostazione di avvisi per azioni sospette (ad esempio abilitazione di SSH, accesso a vCenter, modifica dei gruppi di amministratori), nonché utilizzo di backup immutabili con air gap e test regolari di ripristino da attacchi al sistema di virtualizzazione.

Il gruppo Scattered Spider, noto anche come UNC3944, Octo Tempest o 0ktapus, è uno dei più pericolosi al mondo . Si distingue per la sua capacità di attuare una sottile imitazione sociale: gli aggressori non si limitano a copiare i modelli linguistici dei dipendenti, ma ne riproducono anche la pronuncia, il vocabolario e il modo di comunicare. Nonostante i recenti arresti di quattro presunti membri nel Regno Unito, l’attività del gruppo non si è fermata. Anzi, negli ultimi mesi, i suoi attacchi sono diventati sempre più audaci e su larga scala.

L'articolo Obiettivo: La tua Voce! Scattered Spider mira ai VMware ESXi clonando le voci degli impiegati proviene da il blog della sicurezza informatica.