MONOLOCK: il nuovo gruppo ransomware “silenzioso” che rifiuta leak site e affiliate panel

Il panorama ransomware sta cambiando. Gli attori più esposti — LockBit, Hunters International, Trigona — hanno pagato il prezzo della sovraesposizione, tra operazioni internazionali, infiltrazioni, leak volontari e collassi operativi.

Dopo anni dominati da modelli quasi industriali — affiliate panel, leak site, chat pubbliche e marketing aggressivo — emergono gruppi che rifiutano la logica “LockBit-style” e si spingono verso un approccio più opaco, minimale, quasi “da operatore SIGINT”. Low profile, tecnici, quasi “professionali”, che adottano strategie di invisibilità operativa.

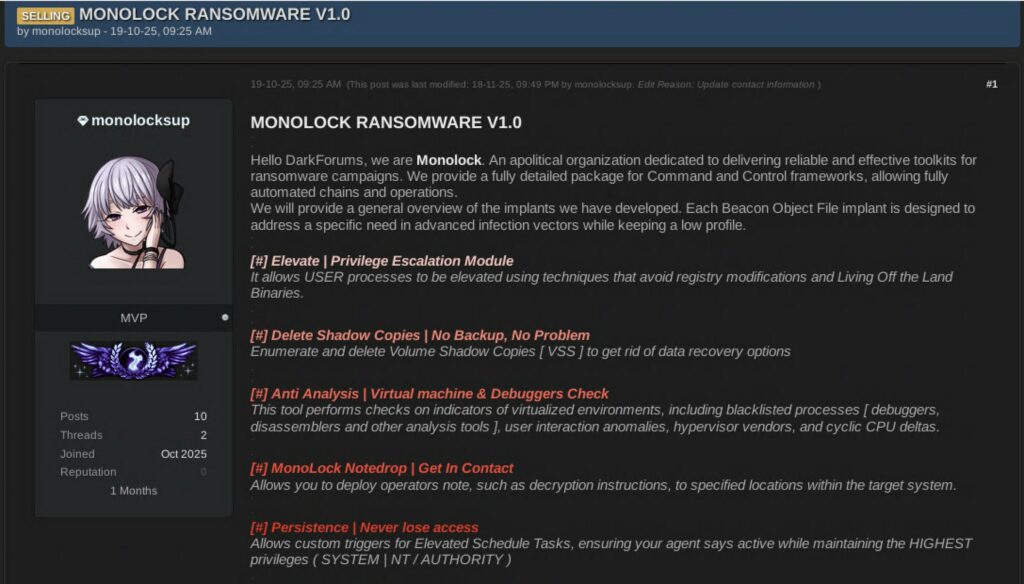

Il caso più recente è MONOLOCK, un nuovo gruppo ransomware apparso su DarkForums il 19 ottobre 2025 con un manifesto che sembra scritto più da un red team senior che da un cybercriminale tradizionale.

La loro presentazione è insolita, e soprattutto molto più tecnica rispetto alla media dei gruppi emergenti. E i dettagli offerti meritano un’analisi approfondita.

Un gruppo apolitico, tecnico e orientato all’OPSEC

MONOLOCK si definisce un’organizzazione apolitica specializzata nello sviluppo di toolkit per campagne ransomware completamente automatizzate, con una struttura modulare basata su BOF (Beacon Object File) e payload caricati direttamente in memoria.

Fin qui potrebbe sembrare un gruppo come tanti. Ma la svolta arriva quando dichiara quello che non farà:

- Nessun leak site

- Nessun affiliate panel

- Nessuna vetrina pubblica delle vittime

- Nessun hosting di builder o decryptor tramite server dedicati

Il motivo? La loro priorità è l’OPSEC, sia per sé stessi che per gli affiliati. Criticano apertamente i leak site: secondo MONOLOCK, la pubblicazione dei nomi delle vittime riduce la probabilità di pagamento, distrugge la reputazione anche in caso di riscatto e attira troppo l’attenzione delle forze dell’ordine. È una scelta controcorrente — e proprio per questo molto più sofisticata.

Il loro arsenale: moduli BOF e componenti avanzati

MONOLOCK presenta un’intera suite di moduli, tutti realizzati come BOF (Beacon Object File), la tecnologia nativa di Cobalt Strike per eseguire codice direttamente in memoria senza file drop.

- Privilege Escalation: Tecniche senza modificare il registro, senza LOLBins, evitando pattern rilevabili dagli EDR.

- Shadow Copy Wipe: Rimozione delle VSS per impedire qualunque tentativo di recupero locale.

- Anti-Analysis: con controlli avanzati su: debugger, hypervisor, timing anomalies, processi sospetti, delta CPU ciclici. Questi sono dettagli tipici di sviluppatori esperti di malware, non di script kiddie.

- Persistence: scheduled tasks con privilegi SYSTEM e trigger custom.

- MonoSteal Exfiltration Engine: questo è uno dei moduli più importanti che garantisce: esfiltrazione accelerata, compressione live, I/O asincrono, velocità dichiarate fino a 45 MB/s. Un valore altissimo, comparabile — come dicono loro stessi — a StealBit di LockBit. Rimarchevole, considerando che gli esfiltratori RClone-based raramente superano i 5–10 MB/s su link reali.

- MonoLock | Locker: Il ransomware vero e proprio, basato su algoritmo ChaCha20–Salsa20 ibrido con encryption asincrona fino a 276 MB/s dichiarati

- MonoLock | Decrypt: decryptor controllato tramite una chiave privata hex encoded. Questo riduce drasticamente il rischio di “fork” o copie non autorizzate. È un sistema quasi “boutique ransomware”.

Nessun leak site, nessun panel: una strategia chirurgica

Alla domanda: “Avete un TOR site? Avete già vittime?”

Rispondono così:

“Hosting extortion updates adds unnecessary weight.

Vogliamo dare alle aziende la possibilità di recuperare dati e reputazione.”

E soprattutto:

“Un affiliate panel espone builder, decryptor, database affiliati e chiavi. FBI, CERT e ricercatori adorano queste infrastrutture. Non vogliamo offrirgli un bersaglio semplice.”

È una filosofia quasi “da intelligence”.

I loro post mostrano una consapevolezza rara: sanno perché i grandi RaaS sono caduti. E non vogliono fare gli stessi errori.

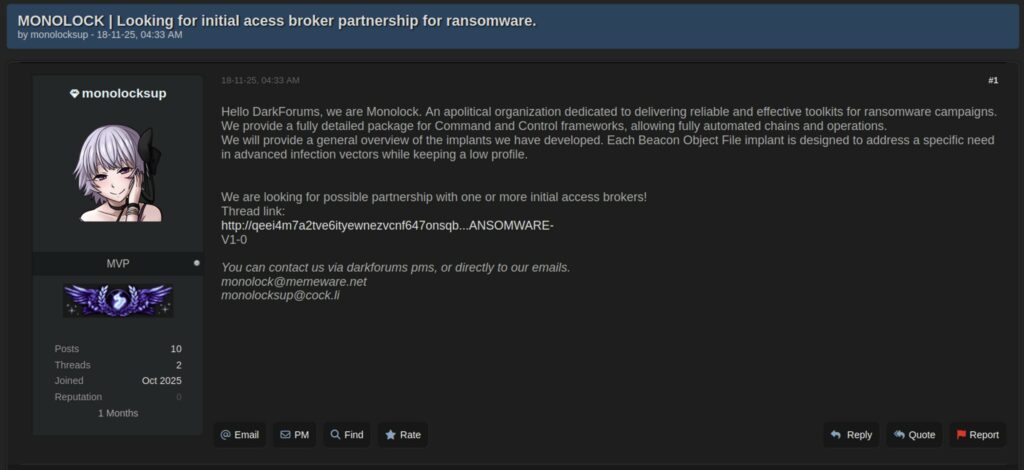

Reclutamento e IAB: MONOLOCK entra nella fase operativa

MONOLOCK sta cercando:

- affiliati esperti: operatori in grado di muoversi in Active Directory

- inizial access brokers (IAB)

- malware development

E soprattutto: “Non accettiamo script kiddies”. Un messaggio destinato a filtrare affiliati impreparati — strategia usata anche da gruppi come Muliaka e dagli ex Conti Team Two.

Fee iniziale: 500$

Revenue share: 20% fisso

Livello tecnico: molto superiore alla media dei gruppi emergenti

Chi ha sviluppato i moduli BOF ha competenze avanzate:

- conoscenza profonda API di Windows

- red teaming

- uso avanzato di C2

- OPSEC

- design modulare fileless

È probabile che il team provenga da:

- ambienti di pentesting

- gruppi defezionati da altri RaaS

- ex sviluppatori di loader privati

- ecosistemi Cobalt Strike / Sliver

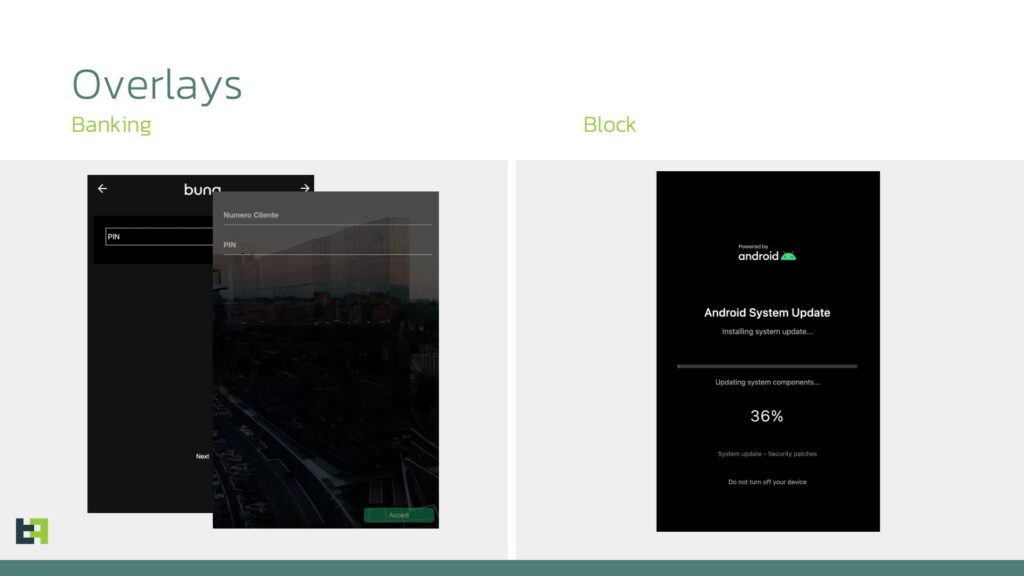

Evasione EDR: la filosofia MONOLOCK

Uno dei passaggi più interessanti — e rari — nella comunicazione di MONOLOCK riguarda il tema dell’evasion EDR.

A differenza di molti gruppi RaaS che millantano “UD totale”, MONOLOCK affronta l’argomento in modo tecnico, quasi professionale, riconoscendo limiti, catena di esecuzione e punti deboli.

Nel loro post dichiarano:

“Our implants beat EDRs, we have tested Windows Defender Endpoint Detection, SentinelOne, Crowdstrike and all of the commercial AVs.”

Un’affermazione forte, ma subito accompagnata da una spiegazione inusuale per trasparenza e precisione tecnica.

Subito dopo, infatti, precisano:

“Since we utilize the BoF implant format, our implant execution is based on the C2 connection, meaning that if the shellcode is detected, there is no pipe through which the implants are being loaded. We offer a shellcode loader […] to mitigate precisely this.”

Questa frase è cruciale.

MONOLOCK sta affermando esplicitamente che:

- il loro stealth non dipende dai moduli BOF, che girano in memoria ed effettivamente sfuggono a molte tecniche EDR

- il vero punto di detection è il loader, ovvero il shellcode che stabilisce la connessione iniziale al C2

E aggiungono:

“Long story short, if the C2 gets a connection, implants will run no matter what.”

In altre parole: se il loader riesce anche solo una volta a passare, il beacon caricherà i BOF e l’intera catena di strumenti diventerà estremamente difficile da rilevare.

Nessuna promessa di undetectable: un approccio insolitamente realistico

Ed è qui che arriva la parte più sorprendente — e per certi versi professionale. Alla domanda su perché non pubblicizzino il loro toolset come “undetectable”, rispondono:

“Why don’t we explicitly mention the ‘UD’ status? We will be straightforward: utilizing UD is a vague expression… it eventually bolds down to each company infrastructure.”

In sintesi:

- Non promettono undetectable totale

- Non spingono marketing ingannevole

- Non usano slogan RaaS tipici (“100% undetectable”)

- Riconoscono che la detection dipende dall’infrastruttura della vittima

- Confermano che la battaglia tecnica è sul loader, non sui BOF

Questo è un livello di autoconsapevolezza molto raro nei gruppi emergenti.

Perché MONOLOCK è estremamente pericoloso

- Attacchi molto più difficili da rilevare: I BOF riducono la superficie rilevabile da EDR/XDR. Dichiarano di poter bypassare: Defender, SentinelOne e CrowdStrike.

- Nessun leak site: le vittime perdono i “segnali esterni”, i ricercatori non hanno visibilità, aumenta l’incertezza e quindi aumentano le probabilità di pagamento.

- Esfiltrazione ultra-veloce: 45 MB/s significa che possono rubare decine di GB in pochi minuti.

- Locker ad alte prestazioni: Sui server moderni ChaCha20/Salsa20 è una scelta perfetta per velocità e stealth.

- OPSec superiore alla media: niente tor, niente panel, niente centralizzazione. Un modello molto più resiliente.

MONOLOCK non è l’ennesimo ransomware “clone”. È un’evoluzione del modello, una forma di ransomware più: silenziosa, professionale, decentralizzata, tecnica.

È l’archetipo del “ransomware boutique”: piccolo team, codice avanzato, visibilità minima, efficienza massima.

Ci aspettiamo che le prime campagne reali emergano presto, probabilmente tramite Initial Access Broker già attivi nel mercato occidentale. E quando inizieranno, non sarà facile accorgersene.

FULL-PACKAGE CTI

([em]Profilo attore[/em], MITRE ATT&CK, TTP previsti, [em]IOC)[/em]

Profilo Attore – MONOLOCK

- Tipo: Ransomware as a Toolkit (RAaT)

- Modello: No leak site, no panel

- Skill: Medio-alte

- Tecnologia: BOF, loader fileless, C2 basati su beacon

- Origine probabile: Europa Est (speculazione basata su linguaggio e pattern)

- Target previsti: aziende con infrastrutture AD, ambienti corporate, PA

MITRE ATT&CK (previsione TTP)

- Inizial Access

- T1078 – Valid Accounts

- T1190 – Vulnerability Exploitation (tramite IAB)

- Execution

- T1047 – WMI

- T1620 – Reflective Code Loading / BOF Execution

- Privilege Escalation

- T1548 – Abuse of Token

- T1068 – Exploitation for PrivEsc

- Persistence

- T1053.005 – Scheduled Task SYSTEM

- Defense Evasion

- T1027 – Obfuscation

- T1497 – Sandbox Evasion

- T1070.006 – Shadow Copy Deletion

- T1112 – Defense Modification Avoidance

- Credential Access

- T1003 – LSASS dump (probabile BOF dedicato)

- Lateral Movement

- T1021 – SMB/RDP

- T1087 – AD Enumeration

- Exfiltration

- T1041 – Exfil via C2

- T1567.002 – Exfil Compressed

- Impact

- T1490 – Stop Recovery

- T1486 – Data Encryption

IOC (comportamentali, non hash)

- Processi anomali

- tasksche.exe → scheduled tasks elevati

- processi con injection reflective loader

- thread ad alta velocità in processi standard (es: svchost)

- Network

- connessioni brevi e intermittenti verso VPS offshore

- pattern di traffico compressi e frammentati

- File system

- cancellazione improvvisa VSS

- attività su path custom della ransom note

L'articolo MONOLOCK: il nuovo gruppo ransomware “silenzioso” che rifiuta leak site e affiliate panel proviene da Red Hot Cyber.