Hai la carta di credito in tasca? I Criminal hacker ringraziano!

Una nuova campagna malware per Android sta prendendo di mira i clienti bancari in Brasile, India e Sud-est asiatico, combinando frodi contactless NFC, intercettazione delle chiamate e sfruttamento delle vulnerabilità dei dispositivi.

I ricercatori di ThreatFabric hanno segnalato il trojan PhantomCard, che utilizza la tecnologia di comunicazione contactless per condurre attacchi relay. Gli aggressori ottengono i dati della carta della vittima trasmettendoli tramite un server controllato al dispositivo di un complice situato vicino a un terminale di pagamento o a un bancomat. Questo crea un canale che consente di effettuare transazioni come se la carta fosse fisicamente in possesso del criminale.

PhantomCard viene distribuito tramite pagine Google Play false, camuffate da app “Proteção Cartões”, con false recensioni positive. Una volta installato, il programma chiede all’utente di collegare una carta di credito allo smartphone “per la verifica” e di inserire un PIN, che viene inviato all’aggressore. Un’applicazione equivalente sul dispositivo del complice garantisce la sincronizzazione con il terminale di pagamento.

ThreatFabric afferma che l’azienda è dietro lo sviluppo del malware brasiliano Go1ano, che utilizza la piattaforma cinese NFU Pay, che offre servizi simili nell’ambito di un servizio di abbonamento per la diffusione di malware. Soluzioni simili includono SuperCard X , KingNFC e X/Z/TX-NFC. Gli esperti avvertono che tali servizi ampliano la superficie di attacco rimuovendo le barriere linguistiche e infrastrutturali.

I rapporti di Resecurity di luglio ha rilevato che i paesi del Sud-est asiatico, in particolare le Filippine, sono diventati un banco di prova per le frodi contactless. Lì, l’aumento dei pagamenti NFC, soprattutto per piccoli importi che non richiedono un PIN, rende le transazioni non autorizzate più facili e difficili da tracciare.

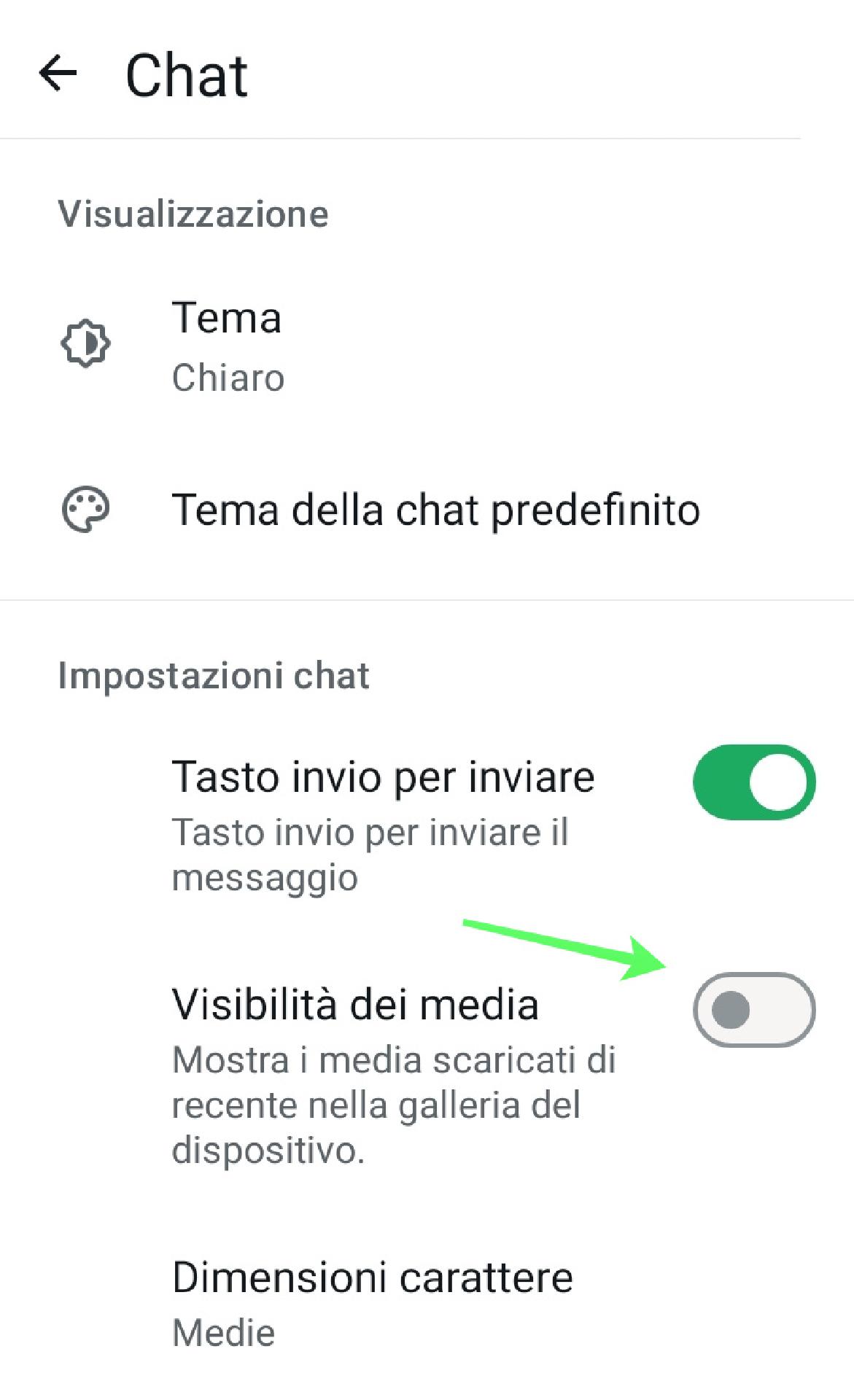

Allo stesso tempo, K7 Security ha identificato una campagna in India con un malware Android chiamato SpyBanker, distribuito tramite WhatsApp sotto le mentite spoglie di un’app di assistenza clienti bancaria. Modifica il numero di inoltro di chiamata con uno preimpostato per intercettare le chiamate in arrivo e raccoglie dati della scheda SIM, informazioni bancarie, SMS e notifiche.

Un altro vettore di attacco in India riguarda app di credito false, spacciate per grandi banche, scaricate da pagine di phishing. Secondo McAfee, questi APK agiscono come “dropper”, scaricando un modulo dannoso una volta installati. All’utente viene presentata un’interfaccia che imita quella reale, con moduli per l’inserimento di nome completo, numero di carta, CVV, data di scadenza e numero di telefono.

La funzionalità integrata consente al miner di criptovalute XMRig di essere avviato quando vengono ricevuti determinati messaggi tramite Firebase Cloud Messaging. Per mascherare la pagina, vengono caricate immagini e script da siti bancari reali, aggiungendo pulsanti di download che portano a file infetti.

La diversità degli schemi utilizzati dimostra che i dispositivi mobili stanno diventando sempre più il centro di attacchi finanziari e che la fiducia nei canali di comunicazione e di pagamento familiari sta diventando il principale anello vulnerabile nella protezione degli utenti.

L'articolo Hai la carta di credito in tasca? I Criminal hacker ringraziano! proviene da il blog della sicurezza informatica.